Jakarta, Komite.id – Jumlah pengguna ponsel di Indonesia saat ini mencapai 354 juta atau 128 % perangkat dan Jumlah pengguna ponsel pintar di Indonesia saat ini mencapai 85 Juta atau 30 % perangkat. Untuk Penyedia Akses Jaringan mencapai angka 40 dan Penyedia Layanan Internet dengan angka 307. Asosiasi Penyelenggara Jasa Internet Indonesia (APJII) mengumumkan jumlah pengguna internet Indonesia tahun 2024 mencapai 221.563.479 jiwa dari total populasi 278.696.200 jiwa penduduk Indonesia tahun 2023. Dari hasil survei penetrasi internet Indonesia 2024 yang dirilis APJII, maka tingkat penetrasi internet Indonesia menyentuh angka 79,5%. Kontribusi transaksi e-commerce Indonesia terhadap ASEAN total 983 triliun, maka menyentuk angka 52%. Pengguna sosial media mencapai angka 167M, untuk waktu akses internet rata-rata per hari 8,5 Jam dan pinjaman online mencapai 155,9 trilliun, maka tingkat angka 98% dengan total 150 Pinjols Terdaftar di OJK.

AI Sebagai Strategi Peperangan Siber

Weaponization of AI (Persenjataan AI)

- Lebih banyak pelaku ancaman yang melancarkan serangan

- Kampanye phishing yang lebih meyakinkan

- Skema rekayasa sosial deep fake baru

- Mutasi malware

- Eksploitasi kerentanan

AI to Augment Cyber Security (AI untuk Meningkatkan Keamanan Siber)

- Meningkatkan analis SOC

- Prediksi risiko pelanggaran

- Meningkatkan postur keamanan siber

- Manajemen inventaris aset

- Prioritaskan perbaikan kerentanan

- Percepat waktu penyelesaian

3 Pilar AI Cyber Security

Menurut Gartner, solusi AI untuk Cyber Security harus memiliki tiga atribut :

Use Case, Data Sources, Analytics.

1. Use Case

Skenario berbagai vektor serangan yang relevan berdasarkan penelitian keamanan yang selaras dengan kerangka taktik, teknik, dan subteknik MITRE ATT&CK yang menempatkan berbagai entitas sebagai korban, pelaku, atau titik pivot dalam cyber kill chain.

- Compromised user

- APT and zero-day

- Malicious insider

- MITRE ATT&CK

- Cyber kill chain

- Known threats

2. Data Sources

Memilih dengan cermat sumber data untuk menyediakan data yang sesuai dengan skenario ancaman sesuai use case.

- Events and logs

- Business context

- HR and user context

- Network flows and packets

- External threat intelligence

3. Analytics

Menggunakan berbagai algoritma Machine Learning (ML), mengidentifikasi aktivitas anomali dan menyajikan bukti secara jelas dan ringkas dalam bentuk pengayaan kontekstual.

- Machine learning

- Deep learning

- Statistical modeling

- Rule-based/Threat Modeling

- Generative adversarial networks

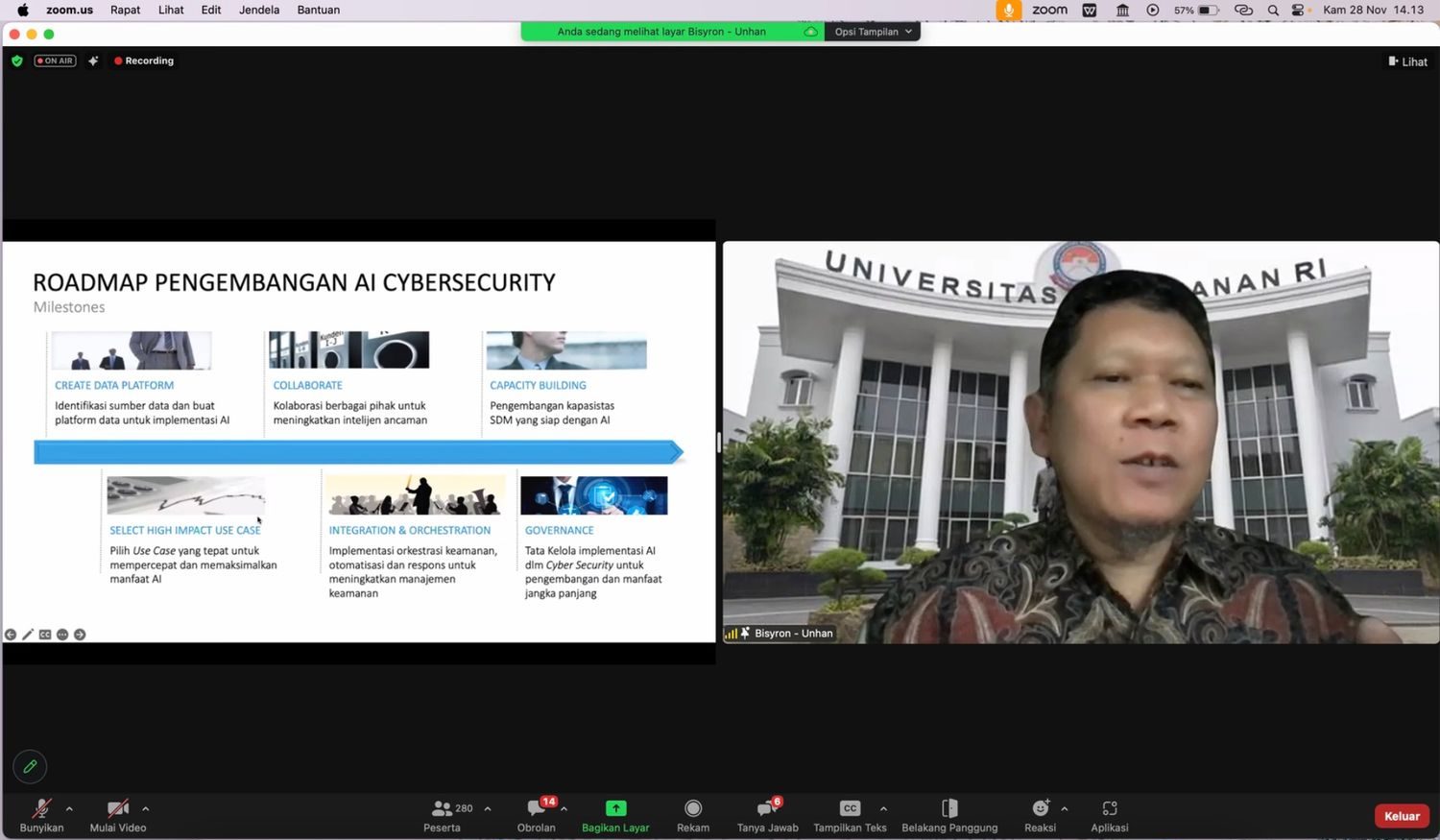

Roadmap pengembangan Ai cybersecurity

Create data platform

Identifikasi sumber data dan buat platform data untuk implementasi AI

Collaborate

Kolaborasi berbagai pihak untuk meningkatkan intelijen ancaman

Capacity building

Pengembangan kapasistas SDM yang siap dengan AI

Select high impact use case

Pilih Use Case yang tepat untuk mempercepat dan memaksimalkan manfaat AI

Integration & orchestration

Implemenatasi orkestrasi keamanan, otomatisasi dan respons untuk meningkatkan manajemen keamanan

Governance

Tata Kelola implementasi AI dlm Cyber Security untuk pengembangan dan manfaat jangka panjang